Archivo de la categoría: El fin de las libertades-INTERNET

El régimen de vigilancia masiva de Gran Bretaña se opone directamente a los derechos humanos

A la luz del escándalo de datos de Facebook, más personas están empezando a desafiar la cultura de vigilancia generalizada de la web.Pero pocos ciudadanos británicos parecen estar conscientes del propio régimen de vigilancia en línea del gobierno, partes significativas de las cuales han sido consideradas ilegales.

A la luz del escándalo de datos de Facebook, más personas están empezando a desafiar la cultura de vigilancia generalizada de la web.Pero pocos ciudadanos británicos parecen estar conscientes del propio régimen de vigilancia en línea del gobierno, partes significativas de las cuales han sido consideradas ilegales.

El gobierno del Reino Unido violó la legislación de la UE bajo la Ley deretención de datos e poderes de investigación ( DRIPA ), el Tribunal de Apelación falló en enero.

El régimen, coloquialmente conocido como la Carta de Snoopers, había permitido a los organismos públicos tener acceso a los registros de la actividad web y los registros telefónicos de los ciudadanos británicos, sin ninguna sospecha de que se hubiera cometido un delito grave. Esta actividad se llevó a cabo sin supervisión independiente.

DRIPA fue apresurado por el parlamento en 2014 por el gobierno de coalición Conservador y Liberal Demócrata después de que el Tribunal de Justicia Europeo dictaminó que la Directiva de Retención de Datos (DDR) era «inválida», debido a los niveles desproporcionados de masa en línea la vigilancia que permitió a los países del bloque explotar.

El DRD había exigido a los proveedores de servicios de comunicaciones que retengan los datos de los suscriptores de su base de clientes durante dos años. Pero el TJUE declaró que interfería seriamente con los derechos fundamentales a la privacidad y protección de datos de una manera que no era estrictamente necesaria.

El gobierno del Reino Unido había justificado la pronta promulgación de DRIPA para arreglar lo que dijo era una brecha de capacidad, después de que la UE removiera el DRD, para permitir que Gran Bretaña continúe luchando contra el terrorismo y otros delitos graves.

DRIPA permitió a las secretarías de estado obligar a las compañías telefónicas, proveedores de servicios de Internet y servicios basados en la web a que continúen reteniendo datos de comunicación, que se refieren al «dónde, cuándo, con quién y cómo».

Funciona así, según el Ministerio del Interior :

- Una persona envía un correo electrónico o mensaje de texto a alguien, el «con quién»;

- Revela «dónde», en otras palabras, la ubicación del remitente;

- También se proporciona una marca de tiempo para «cuándo» se envió el mensaje;

- Los datos de comunicaciones también revelan «cómo» se envió el mensaje, al revelar qué servicio de mensajería se utilizó;

- No revela el contenido de un mensaje.

Cómo funciona la polémica tecnología de reconocimiento facial de Facebook (y cómo puedes desactivarla)

En medio del escándalo por el mal manejo de datos de 87 millones de usuarios, Facebook se enfrenta ahora a una nueva polémica relacionada con el uso de su tecnología de reconocimiento facial.

Un juez federal en California, Estados Unidos, dictaminó este lunes que la red social deberá enfrentarse a una demanda colectiva por haber usado información de los usuarios sin su consentimiento explícito (datos biométricos).

Se trata del sistema que utiliza la plataforma para identificar a las personas que aparecen en las fotografías sin que estas lo sepan.

Esas «sugerencias de etiquetas» son capaces de reconocer a los amigos en la red social de algunos contactos en fotos que fueron publicadas.

Es un sistema de reconocimiento facial que Facebook lanzó en 2011 —anunció la idea por primera vez en 2010— y que le permite adivinar quién está en las fotos en base a una base de datos de rostros que almacena en su memoria.

De acuerdo con James Donato, el juez que respalda la demanda, esta tecnología se basa en un proceso de cuatro pasos:

- En primer lugar, el software trata de detectar cualquier rostro en una foto que haya sido publicada.

- Después, estandariza y alinea esas caras según su tamaño y dirección.

- Facebook crea entonces una firma de rostro , una representación matemática de la cara en esa foto.

- Las firmas faciales se ejecutan luego a través de una base de datos almacenada de plantillas de rostros para buscar coincidencias.

En su página de ayuda, Facebook dice que esas bases de datos requieren información sobre las fotos en las que te etiquetaron y la comparación de tus nuevas fotos con los datos que ya tiene almacenados de otras imágenes tuyas.

«Si te etiquetaron en una foto o utilizas una foto del perfil, asociaremos las etiquetas con tu cuenta, compararemos los elementos comunes de las fotos yalmacenaremos un resumen de esta comparación «, dice la compañía.

Facebook admite recopilar información incluso de no usuarios de su red social

El director de Gestión de Producto de Facebook, David Baser, reconoció hoy que la compañía estadounidense utiliza sus diversas herramientas de márketing para recopilar datos incluso de personas ajenas a la red social y aseguró que se trata de una práctica común en el sector.

Baser quiso responder a las «más o menos 40 preguntas» a las que el presidente de la compañía, Mark Zuckerberg, no pudo contestar en su declaración ante el Congreso la semana pasada.

https://www.efe.com/efe/espana/sociedad/facebook-admite-recopilar-informacion-incluso-de-no-usuarios-su-red-social/10004-3586407

El último escándalo de Facebook y sus manadas de trolls

Facebook no solo recolecta datos de sus usuarios, también de quienes no lo son

Mark Zuckerberg ha sido blanco de muchas preguntas el pasado martes y este miércoles 11 de abril por parte de los legisladores de Estados Unidos. En suscomparecencias ante el Senado y el Congreso, el fundador de la red social ha tenido que dar explicaciones sobre el funcionamiento de la red social después del escándalo de Cambridge Analytica que supuso el robo de datos de más de 87 millones de personas para influir en las elecciones de 2016 que dieron la victoria a Donald Trump.

La privacidad de los datos personales de los usuarios ha sido uno de los ejes centrales de las preguntas a Mark Zuckerberg, quien afirmó que todos tienen el control sobre su información y pueden eliminarla o revisarla cuando decidan.

Sin embargo, el congresista Ben Luján ha puesto al CEO de la plataforma entre las cuerdas al preguntarle si Facebook recolecta datos de personas que no tienen una cuenta en la red social. «Congresista, cualquiera puede optar por no recibir ningún tipo de recolección de datos, ya sea que usen nuestros servicios o no», dijo Zuckerberg, «pero para evitar que las personas restrinjan la información pública, necesitamos saber cuándo alguien está tratando de acceder repetidamente a nuestros servicios».

Con estas palabras, Zuckerberg confirmaba que la empresa puede tener información sobre personas que ni siquiera tienen una cuenta en la red social. El término para estos llamados «perfiles ocultos» no es conocido para el CEO, según señaló en la comparecencia.

Hasta ese momento, el discurso de Zuckerberg se había enfocado en cómo los usuarios tienen, presuntamente, todo el poder sobre sus datos. Pero ¿qué pasa con aquellas personas de las que se adquiere información pero que ni siquiera han abierto una cuenta ni han aceptado los términos y condiciones?

Facebook puede acceder a datos de personas que no están registradas en la plataforma a través defotografías subidas en Facebook por amigos, listas de contactos importadas o cualquier otra fuente de información. Sin embargo, este punto de la declaración de Zuckerberg alerta sobre a qué tipo de datos tiene acceso la red social.

El congresista Luján añadió que este punto también pretende dirigir «a personas que no tienen una página de Facebook para que se registren en Facebook y obtengan sus datos». En este punto, retomamos la afirmación de Zuckerberg de que todo el mundo puede tener acceso a sus datos y eliminarlos en caso de que quiera dejar de utilizar la red social. Pero si un usuario cuenta con información previa a su registro en la plataforma,¿esta información recolectada también será eliminada?

Los datos de los llamados perfiles ocultos se almacenan antes de que la persona tenga ni siquiera una cuenta en la red social y nada apunta a que estos se incluyan dentro de la información que se elimina de los servidores de la red social una vez que se cierra una cuenta o cuando un usuario desea descargar todo lo que Facebook ha recolectado sobre él.

Mark Zuckerberg argumenta que estas medidas tienen como objetivo mantener la seguridad de la plataforma. «Hacemos un seguimiento para asegurarnos de que no se está abusando de los sistemas». Sin embargo, lo que para el CEO de Facebook es una forma de asegurar la red social, para otros es la manera de obtener la mayor cantidad de información posible.

Así trabajan las controversiales compañías que nos vigilan en el trabajo a través de nuestra información digital

Si trabajabas para Ford en 1914, es probable que la empresa contratara a un investigador privado para que te vigilara.

Él sabría si te detuviste a tomar un trago, o si te peleaste con tu pareja, o si hiciste algo que afectara tu desempeño al día siguiente. Y todo llegaría a oídos de tu jefe.

Este seguimiento se daba debido a que los trabajadores de esta automotriz ganaban un salario de US$5 por día, casi el doble de lo normal en esa época, y que hoy serían unos US$124.

Tenías que ser un ciudadano modelo para pertenecer a la empresa.

Este operativo tipo ‘Gran Hermano’ estuvo a cargo del Departamento de Sociología de Ford, un equipo de inspectores que llegaba sin previo aviso a las casas de los empleados.

Tu hogar debía estar limpio, tus hijos asistiendo a la escuela, tu cuenta de ahorros en orden.

De lo contrario no solo perdías oportunidades de un ascenso, sino que tu empleo estaba en riesgo.

Pero la empresa también ofrecía múltiples apoyos, desde servicios médicos hasta cursos de limpieza.

El programa duró 8 años y era costoso. Muchos trabajadores rechazaban su paternalismo e intrusión.

Área en crecimiento

Hoy parecería algo intolerable para muchos, pues ¿qué tiene que ver tu trabajo con tu ropa sucia, tu cuenta bancaria o tus relaciones?

No obstante, la idea de que los empleadores intenten controlar la vida de los trabajadores fuera del horario laboral ha persistido, y las herramientas digitales lo han hecho más fácil que nunca.

¿Qué pueden (y no pueden) los empleadores hacer con estos datos? ¿Dónde deberíamos trazar una línea?

Todos estamos siendo calificados todos los días. Los costosos boletos de avión que compré recientemente ya aparecieron en mi puntaje de crédito.

El hecho de que he dejado de correr todas las mañanas ha sido notado por mi aplicación de entrenamiento físico.

Facebook sabe que me encanta la cerveza y pone anuncios en mi pantalla al respecto.

Hasta se ha adoptado un sistema de puntuación en el mundo corporativo. Las áreas de recursos humanos están procesando cada vez más volúmenes de datos para calificar a los empleados.

Hay cafeteras «inteligentes» que dan una bebida caliente con la identificación del trabajo, una oportunidad más para que tu jefe sepa cómo es tu comportamiento.

Algunos analistas creen que esta industria podría valer más de US$1.000 millones para 2022.

Un gran objetivo de la recopilación de datos es hacer «predicciones sobre cuánto tiempo permanecerá un empleado en el puesto, lo cual puede influir en la contratación, despido o retención de personal», dice Phoebe Moore, profesora de Economía Política y Tecnología en la Universidad de Leicester en Reino Unido.

La recopilación de datos está «cambiando las relaciones de empleo, la forma en que las personas trabajan y cuáles pueden ser las expectativas», dice Moore.

Sin embargo, este enfoque no considera aspectos no cuantificables del trabajo.

India: Sistema biométrico obligatorio para comprar alimentos y usar servicios básicos

Sistema Biométrico Obligatorio.

India tiene el sistema nacional de identificación biométrico más grande del mundo.

Gran hermano en la India ahora requiere que todos sus 1.3 billones de residentes tengan sus huellas dactilares, ojos y rostros escaneados, para poder acceder a servicios públicos como escuelas, supermercados, beneficios de asistencia social y bancos.

También se les ordenó a los ciudadanos que vinculen sus identificaciones con su teléfono celular y cuentas bancarias.

Dicen que el programa, llamado Aadhaar, es el Gran Hermano de Orwell cobrando vida.

Rastrear a la ciudadanía global no es nada nuevo, especialmente desde que las filtraciones de Edward Snowden salieron mostrando que el monitoreo de civiles es verdaderamente global.

Todas nuestras acciones son monitoreadas y todo es rastreado.

Cuando preguntamos por qué, nos dicen que es por el bien de la ‘seguridad nacional’.

Las justificaciones de sus acciones no siempre son las que se dicen en la prensa o los medios.

Este nuevo movimiento de la India que requiere que todos los ciudadanos tengan sus dedos impresos y los ojos escaneados para usar servicios públicos probablemente tiene motivos ocultos.

Es similar a no poder enviar a su hijo a la escuela pública si no está vacunado.

Haz lo que digamos o no recibas servicios públicos básicos.

Como señala el New York Times.:

La tecnología le ha dado a los gobiernos de todo el mundo nuevas herramientas para monitorear a sus ciudadanos.

En China, el gobierno está desplegando formas de utilizar el reconocimiento facial y los grandes datos para rastrear personas.

El objetivo de adentrarse más en la vida cotidiana.

Muchos países, incluido Gran Bretaña, utilizan cámaras de circuito cerrado para monitorear sus poblaciones.

Pero el programa de India está en una liga propia, tanto en la recolección masiva de datos biométricos como en el intento de vincularlo a todo.: multas de tránsito, banco cuentas, pensiones, incluso comidas para escolares desnutridos.

Obviamente, los ciudadanos indios ya han criticado las noticias, diciendo que el gobierno obtendrá acceso completo a las vidas de todos los ciudadanos.

Este es un gran problema y algo que ha existido durante mucho tiempo.

Señalamos nuevamente a los enlaces de Snowden, pero los denunciantes antes de Snowden expusieron este tipo de cosas mucho antes que él.

William Binney es uno de los ejemplos múltiples.

¿Cuál es la justificación para tal acción?.

Según el primer ministro indio, Narendra Modi, se trata simplemente de una identificación universal y fácil de usar.

Según Modi “reducirá la corrupción endémica de este país y ayudará a llevar incluso a los analfabetos más vulnerables a la era digital”.

Esto no es demasiado diferente de las propuestas que han hecho, por parte de algunas personas muy destacadas, para realmente robar a toda la ciudadanía para que sea conveniente para uno acceder a su licencia, tarjeta bancaria o pasaporte.

Múltiples corporaciones están presionando para el uso del microchip en la raza humana.

De hecho, los implantes de microchip en humanos ya están en el mercado.

Por ejemplo, una compañía estadounidense llamada Applied Digital Solutions (ADS) ha desarrollado uno aproximadamente del tamaño de un grano de arroz.

Este microchip ya ha sido aprobado por la Administración de Alimentos y Medicamentos de EE.UU. para su distribución e implementación.

Visto en : Orbes Argentina

Acusan a YouTube de recopilar ilegalmente datos personales de menores de edad

Por RT

Aunque los términos de servicio advierten que no es un sitio para menores de 13 años, cualquiera puede acceder a su material audiovisual.

En Estados Unidos, una coalición compuesta por al menos 20 gupos de defensores de menores desea investigar las acciones de la web de videos YouTube, a quien acusan de prácticas publicitarias indebidas y recopilación ilegal de datos personales de menores de 13 años, informa USA Today.

Los juristas de esos colectivos presentaron una queja ante la Comisión Federal de Comercio de Estados Unidos en la que aseguraron que la compañía Google —propietaria de YouTube— viola las leyes de protección infantil en línea al guardar su ubicación, número de teléfono o el dispositivo que emplean, entre otros datos.

Según la Ley para la Protección de la Privacidad en Línea de los Niños (Coppa, por sus siglas en inglés), las empresas deben notificar y obtener el consentimiento de los padres o tutores de esos jóvenes antes de recopilar información sobre ellos. Por tanto, los demandantes esperan que Google reciba sanciones por miles de millones de dólares.

“Ha actuado de manera engañosa”

Josh Golin, director ejecutivo de la Campaña por una Niñez Libre de Publicidad (CCFC), afirma que “Google ha renunciado durante años a su responsabilidad con los niños y las familias”al afirmar que el portal es solo para mayores de 13 años cuando, en realidad, está “plagado de dibujos animados populares, rimas infantiles y anuncios de juguetes”.

La parte demandante asegura que, aunque los términos de servicio de YouTube advierten que no es un sitio para menores, cualquier persona puede ver su material audiovisual sin tener una cuenta. En el caso de ser necesaria, los menores pueden acceder mediante las sesiones que abrieron otros adultos o mentir sobre su edad a la hora de crearse un perfil.

En 2015, esa firma lanzó la aplicación YouTube Kids con anuncios apropiados para niños. Más recientemente, contrató a miles de moderadores para revisar su contenido, después de diversas críticas sobre el hecho de que ofreciera material violento y ofensivo.

Sin embargo, Jeff Chester, del Centro para la Democracia Digital, afirma que Google ha actuado de “manera engañosa” y ha atraído “deliberadamente a los jóvenes a un patio de recreo digital lleno de publicidad” porque, “al igual que Facebook”, ha enfocado “sus enormes recursos en generar ganancias en lugar de proteger la privacidad”.

Por su parte, un vocero de YouTube ha asegurado a Newsweek que no han recibido esta queja, ha subrayado que “proteger a los niños y las familias siempre ha sido una prioridad”, ha prometido que su empresa evaluará la situación y ha reiterado que, ya que el portal no es para niños, YouTube Kids ofrece “una alternativa específicamente diseñada” para los menores

Facebook escanea las fotos y los enlaces que envías en Messenger

Por RT

Tras las últimas declaraciones de Zuckerberg, muchos internautas volvieron a poner en duda las políticas de privacidad de esa red social y de su aplicación de mensajería.

Facebook escanea los enlaces y las imágenes que las personas se envían a través de su aplicación de mensajería Messenger. Además, lee las conversaciones, marcadas por los moderadores, para asegurarse de que el contenido cumpla con las reglas de la compañía, informa Bloomberg.

El fundador de la mayor red social del mundo, Mark Zuckerberg, confirmó esa práctica durante una entrevista con el periodista Ezra Klein, del portal Vox. El director ejecutivo de la empresa confesó que durante la limpieza étnica en Birmania, Facebook chequeó en su aplicación de Messenger los mensajes que consideró sensacionalistas sobre ese conflicto político.

“En ese caso, nuestros sistemas detectan lo que está sucediendo”, comentó Zuckerberg. “Detenemos esos mensajes para que no se envíen”.

Cumplir con estándares comunitarios

En las ultimas semanas, la manera en que Facebook maneja los datos personales de los usuarios ha estado bajo escrutinio. Tras las recientes declaraciones de Zuckerberg, muchos internautas volvieron a poner en duda las políticas de privacidad de esa red social y de su servicio de mensajería.

Aunque las conversaciones de Messenger son legalmente privadas, Facebook las escanea y usa sus propias herramientas para evitar lo que considera abusos en la red social en general. Todo el contenido debe cumplir con los mismos “estándares comunitarios”, según indicó la empresa a Bloomberg.

“En Messenger, cuando envías una foto, nuestros sistemas automatizados la escanean, mediante una tecnología de coincidencia de fotos, para detectar imágenes conocidas de explotación infantil. O cuando envías un enlace, lo escaneamos en busca de ‘malware’ o virus”, explicó una portavoz de la aplicación al presentar una declaración corporativa.

“Facebook diseñó estas herramientas automatizadas para que podamos detener rápidamente el comportamiento abusivo en nuestra plataforma”, agregó la representante.

Facebook se encuentra hoy a la defensiva tras las revelaciones de que la información privada de decenas de millones de usuarios terminó, aparentemente sin su consentimiento, en manos de la firma de datos publicitarios Cambridge Analytica. Zuckerberg accedió a testificar ante la Cámara de Representantes del Congreso de EE.UU.

Cualquier persona que tenga tu correo de Gmail puede saber qué móvil tienes

Cuando estrenamos móvil, lo reseteamos, o le instalamos una nueva ROM, normalmente introducimos nuestro correo electrónico para asociar nuestra cuenta al móvil, recuperando datos como nuestros contactos, contraseñas WiFi o las aplicaciones que teníamos instaladas. Sin embargo, a través de este método también es posible conocer qué móvil hay asociado a una cuenta de Google o Gmail.

Google revela mucha información a quien tenga nuestro email

Y este proceso, como ha desvelado Chema Alonso en su blog, es realmente sencillo de realizar. Tan sólo necesitamos conocer el email de una persona. Esto lo podemos obtener a través de muchas vías, ya sea porque es un conocido nuestro, porque lo pone en su tarjeta de visita, o porque lo hemos obtenido en la red mediante técnicas como rellenado de formularios de registro.

El proceso para saber el móvil que hay asociado a un email es bastante sencillo. Tan sólo tenemos que intentar loguearnos con una cuenta de Gmail, y en lugar de poner la contraseña, ir a la sección de Probar de otra manera. Si tenemos activada la verificación en dos pasos (algo que debemos tener siempre que podamos, sobre todo en nuestra cuenta de Gmail), el sistema nos pedirá que pongamos el número de teléfono que tenemos asociado a nuestra cuenta de Gmail.

Como tampoco tenemos ese móvil, le damos a No tengo mi teléfono. A partir de aquí, Google nos mostrará los dos últimos dígitos del móvil, y también nos mostrará el modelo y los dispositivos a los que está vinculada una cuenta de Gmail para desbloquear la pantalla y verificar nuestra identidad. Junto con ello, se mostrará también la foto que el usuario tenga como avatar en su cuenta de correo. Además de aparecer todos los móviles asociados, también se muestran en orden cronológico en el que fueron vinculados al correo electrónico.

Como tampoco tenemos ese móvil, le damos a No tengo mi teléfono. A partir de aquí, Google nos mostrará los dos últimos dígitos del móvil, y también nos mostrará el modelo y los dispositivos a los que está vinculada una cuenta de Gmail para desbloquear la pantalla y verificar nuestra identidad. Junto con ello, se mostrará también la foto que el usuario tenga como avatar en su cuenta de correo. Además de aparecer todos los móviles asociados, también se muestran en orden cronológico en el que fueron vinculados al correo electrónico.

Seguir leyendo Cualquier persona que tenga tu correo de Gmail puede saber qué móvil tienes

El Black Mirror Chino y el sistema de puntuación social

Imagine un mundo en el que muchas de sus actividades cotidianas se supervisan y evalúan constantemente: lo que compra en las tiendas y en línea; donde estás en un momento dado; quiénes son tus amigos y cómo interactúas con ellos; cuántas horas pasas mirando contenido o jugando videojuegos; y qué facturas e impuestos pagas (o no).

No es muy difícil de imaginárselo, porque la mayoría de esto ya sucede a día de hoy, gracias a todos esos gigantescos colectores de datos como Google, Facebook e Instagram o aplicaciones de seguimiento de la salud como Fitbit.

Pero imaginemos ahora un sistema en donde todos estos comportamientos se califican como positivos o negativos y se representan en números, de acuerdo con las reglas establecidas por el gobierno.

El sistema de puntuación social lleva años desarrollándose en China y ha llegado para quedarse y calificar a los mas de 1.300 millones de ciudadanos chinos.

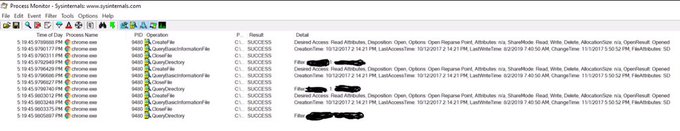

¿Por qué Google Chrome está escaneando los archivos de tu ordenador?

Es muy probable que leas este artículo desde Google Chrome. De hecho, bastante más de la mitad de los lectores de ADSLZone lo hacen y esto es algo que se repite en el resto de Internet. Por ello, es posible que en las últimas horas te hayan llegado cantos de sirena sobre el espionaje de Google Chrome. Todo estaría relacionado con el escaneado de los archivos de nuestro ordenador, pero ¿por qué hace esto el navegador? ¿está en riesgo nuestra privacidad?

Desde SoftZone nos cuentan cómo es el antivirus de Google Chrome que está analizando tus archivos sin que lo sepas. Lo cierto es que, tras el escándalo de Facebook y el uso no autorizado de los datos de los usuarios, la sensibilidad de estos está a flor de piel y cualquier información al respecto hace saltar las alarmas. Eso es lo que ha sucedido con Google Chrome al detectarse que está escaneando los archivos del ordenador de los usuarios.

Google Chrome está analizando tus archivos sin que lo sepas

Todo el problema parte de un tuit de Kelly Shortridge, que trabaja en la empresa de ciberseguridad SecurityScorecard. En este mensaje ponía de manifiesto que Chrome estaba escaneando ficheros en la carpeta de documentos de su ordenador con Windows. A partir de ahí, se desató la polémica con el popular navegador.

Muchas personas empezaron a ponerse nerviosas con ese mensaje hasta el punto de que el jefe de seguridad de Google Chrome tuvo que salir al paso. Todo está relacionado con la herramienta Chrome Cleanup Tool que intenta evitar que instalemos extensiones maliciosas en nuestro ordenador o que aparezcan anuncios en los lugares en los que no deberían.

Calculan cuánta vida “nos come” la actividad online

Por RT

La encuesta también refleja datos sobre los problemas que los dispositivos móviles causan en las relaciones de pareja y de que forma sus miembros manejan la privacidad.

Los dispositivos móviles se han convertido en un factor indispensable de nuestra vida social, hasta el punto de que pasamos casi la misma cantidad de tiempo en línea que interaccionando con otras personas cara a cara, según las conclusiones de un estudio de la compañía de seguridad electrónica McAffe.

La encuesta planteócuestiones relacionadas con el uso cotidiano de los dispositivos digitales a más de 13.000 adultos con el objetivo de entender cómo afectan a las relaciones sociales en el mundo real.

De las respuestas se desprende que, de promedio, los adultos invierten un 38% del tiempo interactuando en la web en sus casas, la misma cantidad de tiempo que invertimos en las relaciones sociales.

Asimismo, el estudio revela que los dispositivos digitales se han convertido en ‘el otro’ o ‘la otra’ en las relaciones de pareja, ya que el 40% de los encuestados consideran que su pareja prestó más atención a su móvil que a ello cuando estaban juntos.

De igual forma, un 33% de los participantes en el estudio aseguran haber tenido la sensación de que competían con el móvil de su pareja en la primera cita para intentar captar su atención.

Otro dato interesante del estudio refleja que el 45% de los encuestados reconoce haber discutido con algún amigo, pareja o miembro de la familia en relación al uso de un dispositivo digital en presencia de otra persona.

En cuanto a la privacidad

El estudio también arroja luz sobre cómo las parejas manejan la privacidad en relación a los dispositivos móviles, las cuentas en las redes sociales y los correos electrónicos.

Según la investigación, cerca del 30% de las parejas comparte la clave de sus cuentas en redes sociales, un 28% comparte las claves de sus correos electrónicos y el 20% comparte sus dispositivos de trabajo.